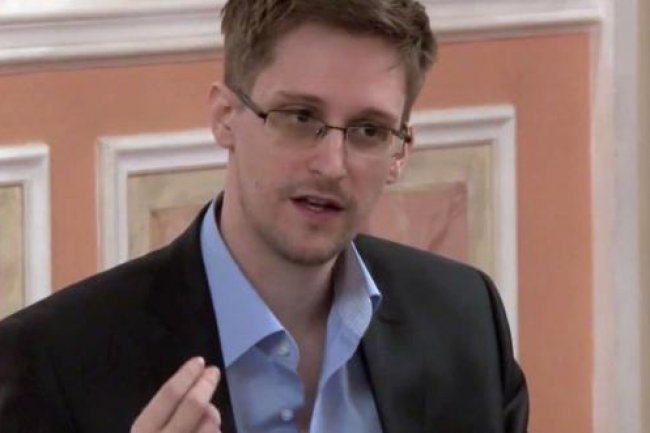

L'affaire Snowden est pleine de leçons pour les responsables de la sécurité des systèmes d'information. Celle-ci a en effet permis de mettre en évidence le problème que pose l'attribution des droits administrateurs au sein des organisations. « L'attention des médias autour de la trahison de haut niveau de la NSA a créé un tournant important dans la façon dont les organisations pensent la sécurité » déclare Mark Austin, PDG d'Avecto, une firme de gestion des privilèges. « Les organisations sont de plus en plus conscientes de la façon dont les attaques peuvent provenir d'utilisateurs disposant de privilèges étendus », poursuit-il. Et s'il semble par conséquent d'une importance capitale de contrôler le pouvoir des administrateurs, de nombreuses équipes en charge de la sécurité informatique n'ont à l'heure actuelle toujours pas réagi. C'est en tout cas ce que révèle un sondage publié par Avecto.

20% des organisations ne connaissent pas le nombre de compte administrateurs ouverts

La firme a ainsi approché 340 participants de la conférence FOCUS 13 de McAfee pour en apprendre un peu plus sur la question. Bonne nouvelle, on apprend que les déboires de la NSA ont fait réfléchir plus de la moitié des chargés de sécurité. Ceux-ci auraient en effet remanié leur système de gestion des droits d'administrateur; une modification qui dans 75% des cas n'entraîne toutefois pas de changement dans la politique globale. Plus d'un tiers des répondants déclare en outre penser que les administrateurs mal intentionnés représentent un risque de sécurité majeur. Un pourcentage important qui reste malgré tout en deçà des craintes levées par les logiciels malveillants, que 40% des spécialistes considèrent comme la menace la plus sérieuse. Pour les organisations ayant réduit les privilèges administrateur, les malwares représentent dans 33% des cas la motivation principale. 14% d'entre elles se déclarent inquiètes à propos d'un possible espionnage en provenance d'auditeurs externes tandis que 11% seulement craignent un espionnage mené de l'intérieur. Chiffre étonnant, seulement 20% des personnes interrogées pensaient être en mesure de dire combien de comptes administrateurs de serveurs possédaient leur système au moment de la question: un aveu révélateur du problème.

La solution réside donc peut-être dans une approche repensée de l'attribution des droits étendus. En lieu et place de privilèges absolus, la mise à disposition de privilèges étendus devraient être mise en place uniquement en cas de nécessité, en recevant par exemples des droits d'entrée élevés à des ressources spécifique de manière limitée dans le temps.

Affaire Snowden : comment contrôler les droits d'administration

1

Réaction

Si les administrateurs des systèmes d'informations se doivent de posséder un accès étendu aux machines, leurs droits d'entrée doivent être impérativement contrôlés et régulés. Une leçon mise en évidence par l'affaire Snowden.

Newsletter LMI

Recevez notre newsletter comme plus de 50000 abonnés

Attention coquille !

Signaler un abusLe titre :"20% des organisations ne connaissent pas le nombre de compte administrateurs ouverts"

L'article : "seulement 20% des personnes interrogées pensaient être en mesure de dire combien de comptes administrateurs(...)"